Comment empêcher les hackers d’accéder à votre téléphone à votre insu ?

Comme chacun sait, aucun de nous n'est à l'abri d'un éventuel piratage sur notre Smartphone. Depuis son avènement, il est la cible continuelle de cybercriminels et de logiciels malveillants. Le comble : non seulement votre téléphone portable risque d'être piraté à tout moment, mais vous n'aurez probablement aucun moyen de savoir quand cela se produira. Comment les hackers arrivent-il à s'introduire dans votre mobile à votre insu? On fait le point.

« En fin de compte, tout peut être piraté. Ce qui me surprend, c’est que parfois les gens oublient qu’il est si facile d’espionner ces appareils » a déclaré Adi Sharabani, co-fondateur de la société de sécurité mobile Skycure. Ses arguments sont également soutenus par Alex McGeorge, expert en cybermenaces chez Immunity. Ces deux spécialistes ont simulé des cyberattaques et ont constaté que la plupart des expériences passaient inaperçues. Sharibani a même testé une attaque dans l’entreprise avec laquelle il travaille : il affirme qu’il attend toujours que le service informatique identifie l’intrusion, mais en vain.

Pirater des données personnelles – Source : spm

Comment les pirates peuvent-ils accéder à un téléphone portable ?

L’un des moyens les plus simples d’accéder au contenu sensible de votre téléphone portable consiste à utiliser un réseau Wi-Fi non sécurisé. Cette catégorie comprend les réseaux dans les cafés et les aéroports : dans certains contextes, ces réseaux non fiables peuvent donner l’accès à n’importe qui lors de votre connexion. Pour savoir s’il y a une menace potentielle, il vous suffit de guetter certaines notifications ou alertes envoyées par votre Smartphone.

Par exemple, sur les iPhones, vous recevrez un message d’avertissement indiquant que l’identité de votre serveur ne peut pas être vérifiée. Pour vous connecter sans fil, vous devez cliquer sur « continuer ». Selon Sharabani, malgré l’avertissement, 92% des personnes continuent de se connecter sur certains réseaux publics douteux.

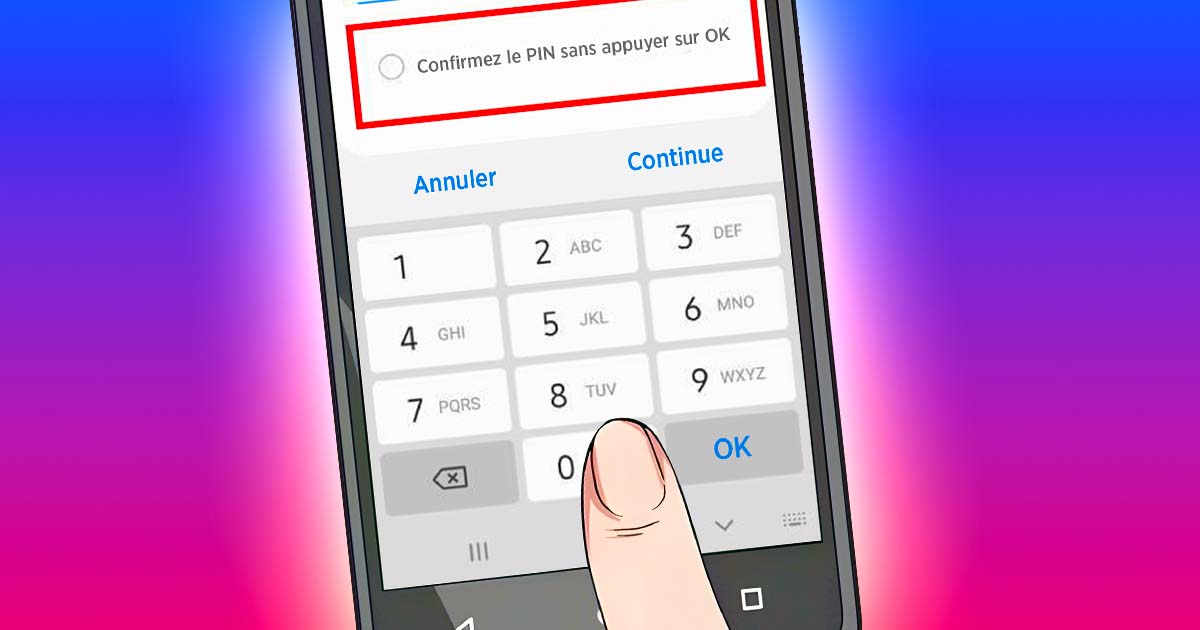

L’autre atout majeur des pirates : la vulnérabilité du téléphone portable. Voilà pourquoi les fabricants proposent fréquemment des mises à jour du système d’exploitation afin de protéger au mieux les utilisateurs. « Toutes ces mises à jour ont pour but de corriger certaines défaillances en matière de sécurité. Sauf que beaucoup de gens pensent qu’elles affecteront peut-être la façon dont ils utilisent leur mobile, voire même qu’elles ne soient pas compatibles avec l’appareil. Or, vous devez les appliquer dès qu’elles apparaissent « , a déclaré McGeorge.

La raison est simple : une fois les mises à jour publiées, les pirates savent quelles sont les défaillances à corriger et il leur est ainsi plus facile d’accéder aux appareils qui n’ont pas activé ces mises à jour.

Installer une mise à jour sur téléphone portable – Source : spm

Est-ce qu’une application peut pirater un Smartphone ?

Les applications malveillantes occupent également une place importante dans la liste des cyberattaques. C’est même davantage le cas si vous les téléchargez à partir de sites Web ou via des messages, au lieu d’une boutique officielle. Certaines d’entre elles contiennent des codes cachés par lesquels les pirates peuvent voler vos données importantes. « L’écosystème des applications mobiles est énorme. Ni Google ni Apple ne peuvent vérifier chaque application pour déterminer si elle est malveillante ou non », a expliqué McGeorge.

Il recommande ainsi de limiter le nombre d’applications installées. « Si vous téléchargez de nombreuses applications, cela augmentera ce que nous appelons « la surface d’attaque » du téléphone portable. Cela signifie qu’il y aura plus de lignes de codes et, implicitement, un plus grand risque de bogue de sécurité (défaut) dans tous ces codes. » Avant même d’installer une application, il serait plus judicieux de jeter un œil au développeur de l’application avant de l’installer.

Applications installées sur smartphone.

De son côté, Sharabani suggère que nous devons systématiquement prêter attention aux messages d’avertissement et aux données auxquelles ces applications doivent accéder. Dans une récente déclaration, un porte-parole d’Apple s’est exprimé sur la question, encourageant vivement les utilisateurs à télécharger du contenu uniquement à partir de sources fiables, telles que l’App Store, et à tenir compte des avertissements affichés avant de l’installer.

Quant à Google, même s’il est connu que le système d’exploitation Android est un peu plus faible qu’iOS en termes de sécurité, il est constamment amélioré.